CMDB en 30 jours : méthode et modèles

Temps de lecture estimé : 9 minutes

Points clés

- Une Base de Données de Gestion de Configuration (CMDB) crée une source unique de vérité pour tous les actifs informatiques et leurs relations.

- Les CMDB modernes sont fondamentales pour les processus ITIL4, soutenant la gestion des changements, des incidents et des problèmes.

- L’automatisation est essentielle pour une gestion de configuration évolutive, précise et en temps réel — voir plus dans le guide d’automatisation CMDB de Red Hat.

- Suivre les meilleures pratiques — comme des audits réguliers et l’implication des parties prenantes — aide à débloquer une valeur à long terme et la conformité.

- Avec la bonne approche, vous pouvez mettre en œuvre une CMDB efficace en seulement 30 jours en suivant des étapes claires et en utilisant des modèles éprouvés.

Table des matières

- Points clés

- Introduction à la CMDB : qu’est-ce qu’une base de données de gestion de configuration ?

- CMDB et ITIL4 : La colonne vertébrale de la gestion des services informatiques

- Avantages et valeur d’une CMDB

- Meilleures pratiques CMDB

- Automatisation CMDB

- Exemples de CMDB

- Tutoriel CMDB étape par étape

- Section FAQ

- Conclusion : l’avantage CMDB

Introduction à la CMDB : qu’est-ce qu’une base de données de gestion de configuration ?

Une CMDB (Base de Données de Gestion de Configuration) est le fondement d’une gestion réussie des services informatiques — un référentiel central capturant des détails complets sur tous les actifs informatiques, leurs configurations et le réseau complexe d’interdépendances entre eux. Agissant comme la source unique de vérité de votre organisation, une CMDB alimente le suivi des actifs, améliore la gestion des changements, soutient la résolution des incidents et guide la planification stratégique informatique (Wikipedia, OpenText, Red Hat).

L’objectif ? Centraliser et systématiser des données informatiques complexes, rendant les processus critiques transparents et gérables pour les objectifs commerciaux et informatiques. Pour les organisations visant à élever leur gestion des services informatiques avec les capacités CMDB, les outils que vous choisissez définiront votre succès.

« Une CMDB mature permet aux organisations de passer d’une lutte contre les incendies réactive à une gestion informatique proactive et stratégique. »

Qu’est-ce qu’une CMDB et pourquoi les organisations en ont-elles besoin ?

Une Base de Données de Gestion de Configuration est un système centralisé pour conserver des enregistrements détaillés des actifs organisationnels (éléments de configuration) et de leurs relations — permettant un suivi précis des actifs, une gestion rationalisée des changements, une résolution rapide des incidents et une planification plus intelligente (OpenText, AppOmni, ServiceNow).

CMDB et ITIL4 : La colonne vertébrale de la gestion des services informatiques

ITIL4 est la norme mondiale pour la gestion moderne des services informatiques. Au cœur de son processus de gestion de configuration ? La fiable Base de Données de Gestion de Configuration (Wikipedia, ServiceNow).

La CMDB relie de nombreuses meilleures pratiques ITIL4 cruciales :

- Gestion des changements : En cartographiant les relations entre les actifs, une CMDB permet aux équipes de prédire et de contrôler l’impact des changements. Vous voulez optimiser ? Voir Gestion des changements et des versions.

- Gestion des incidents : Résolution rapide et informée des incidents grâce à des enregistrements de configuration détaillés et à jour. Explorez l’automatisation des incidents dans le monde réel.

- Gestion des problèmes : Identifiez les causes profondes et prévenez les problèmes futurs en exploitant l’analyse approfondie de la CMDB. Voir les stratégies éprouvées de gestion des problèmes.

« La CMDB est la lentille qui met en lumière les connexions informatiques cachées — permettant une meilleure prestation de services, plus sûre. »

Comment une CMDB soutient-elle les processus ITIL4 ?

Une CMDB est la source centrale de vérité sur les actifs et leurs dépendances, soutenant une gestion efficace des changements, des incidents et des problèmes, tout en offrant des avantages en matière de conformité réglementaire et de gouvernance (ServiceNow).

Avantages et valeur d’une CMDB : transformer les opérations informatiques

Le déploiement d’une CMDB robuste apporte une valeur indéniable pour l’informatique — combinant réduction des risques commerciaux, tranquillité d’esprit réglementaire et efficacité opérationnelle.

- Visibilité holistique : Obtenez une vision à 360° de tous les actifs, leurs historiques et connexions — conduisant à des décisions ITSM plus intelligentes (OpenText, AppOmni).

- Amélioration de la gestion des changements : Comprenez quels systèmes et services seront affectés — prévenant les pannes et les surprises (OpenText, ServiceNow).

- Réduction des risques et efficacité : Identifiez les problèmes plus rapidement et évitez les défaillances en cascade en exploitant un ensemble de données unifié (AppOmni, Balbix).

- Conformité réglementaire : L’audit rationalisé et les enregistrements durables donnent la tranquillité d’esprit aux équipes de conformité (ServiceNow).

Pour les organisations comparant des produits, consultez les fonctionnalités de Halo ITSM vs ServiceNow pour les PME.

Quels sont les principaux avantages de l’utilisation d’une CMDB ?

- Visibilité complète des actifs et cartographie des dépendances

- Meilleure gestion des changements/incidents

- Amélioration de la posture de risque et récupération plus rapide

- Conformité facilitée grâce à des pistes d’audit cohérentes

Meilleures pratiques CMDB : assurer une valeur à long terme et la conformité

Une CMDB réussie n’est pas à configurer et à oublier. Elle nécessite un entretien discipliné, une automatisation intelligente et l’implication des équipes informatiques, commerciales et de sécurité.

- Maintenir la précision des données : S’appuyer sur la découverte automatisée et des tâches de révision fréquentes (OpenText, ServiceNow). Voir comment dans le Guide des outils de découverte d’actifs Halo ITSM.

- Maintenance régulière : Des audits/validations périodiques maintiennent les enregistrements fiables et pertinents (ServiceNow).

- Engagement des parties prenantes : Réunissez les équipes informatiques, de sécurité et commerciales pour valider les données et personnaliser la valeur (ServiceNow).

- Contrôles de sécurité solides : Limitez l’accès et auditez fréquemment les autorisations (ServiceNow).

- Éviter les erreurs courantes : Négliger l’automatisation ou les mises à jour des enregistrements, limiter l’engagement ou avoir des processus peu clairs érodera la valeur.

L’automatisation et l’examen cohérent sont vos alliés les plus importants.

Liste de contrôle des meilleures pratiques CMDB

- Automatiser la découverte et la réconciliation des actifs

- Effectuer des audits réguliers

- Restreindre l’accès aux modifications

- Impliquer l’entreprise, l’informatique et la sécurité

- Documenter et revoir régulièrement les processus

Quelles sont les meilleures pratiques pour gérer une CMDB ?

- Maintenir l’exactitude des données des éléments de configuration via l’automatisation

- Auditer et examiner fréquemment les enregistrements

- Impliquer toutes les parties prenantes concernées

- Mettre en œuvre et appliquer une sécurité granulaire

- Ne pas ignorer l’automatisation et ne pas laisser les enregistrements devenir obsolètes

Automatisation CMDB : Données en temps réel et réduction de l’effort manuel

L’automatisation CMDB signifie déployer des outils intelligents pour découvrir, synchroniser et mettre à jour toutes les données d’actifs/configuration — afin que votre équipe n’ait pas à les rechercher manuellement (OpenText, Red Hat, ServiceNow).

- Analyse du réseau et des actifs : Les outils interrogent automatiquement le matériel/les points d’extrémité et les enregistrent dans la CMDB (OpenText, Red Hat). Commencez avec les Outils de découverte Halo ITSM.

- Intégrations cloud basées sur API : Les intégrations directes apportent une visibilité en temps réel sur les VM, SaaS et actifs cloud.

- Synchronisation ITSM et surveillance : Les CMDB modernes se lient aux logiciels de service desk et de surveillance pour une précision 24/7. Explorez les Produits SMC.

Principaux avantages de l’automatisation :

- Minimise le travail manuel et les erreurs

- Mises à jour rapides et précises

- Visibilité en temps réel sur l’ensemble de l’informatique

- Suivi automatique des changements et de la conformité

Vous voulez augmenter encore plus l’automatisation ? Explorez l’Automatisation et l’IA dans l’ITSM.

Qu’est-ce que l’automatisation CMDB et pourquoi est-elle importante ?

L’automatisation CMDB est l’utilisation de logiciels pour découvrir automatiquement, collecter et maintenir à jour les données de configuration — supprimant le travail manuel et assurant une visibilité informatique à jour (Red Hat).

Exemples de CMDB : Cas d’utilisation réels dans différents secteurs

Une CMDB bien mise en œuvre produit des résultats dans de nombreux environnements informatiques :

- Exemple d’entreprise : Les entreprises intègrent des outils automatisés pour visualiser les relations entre les actifs, cartographier les dépendances et gérer les changements pour une informatique résiliente (OpenText, Nlyte).

- Exemple cloud : Les entreprises hybrides/multi-cloud utilisent les API CMDB pour suivre automatiquement les VM/SaaS et résoudre instantanément les incidents (Red Hat).

- Exemple basé sur ITIL4 : Lier la CMDB à la gestion des incidents/changements permet une analyse rapide des causes profondes et des déploiements fiables (ServiceNow).

- Scénario de télécommunications : Une entreprise de télécommunications utilise une CMDB automatisée pour identifier les routeurs défaillants et prioriser les clients impactés pour la réponse (OpenText, Nlyte). Trouvez des conseils pratiques dans les outils de découverte Halo ITSM.

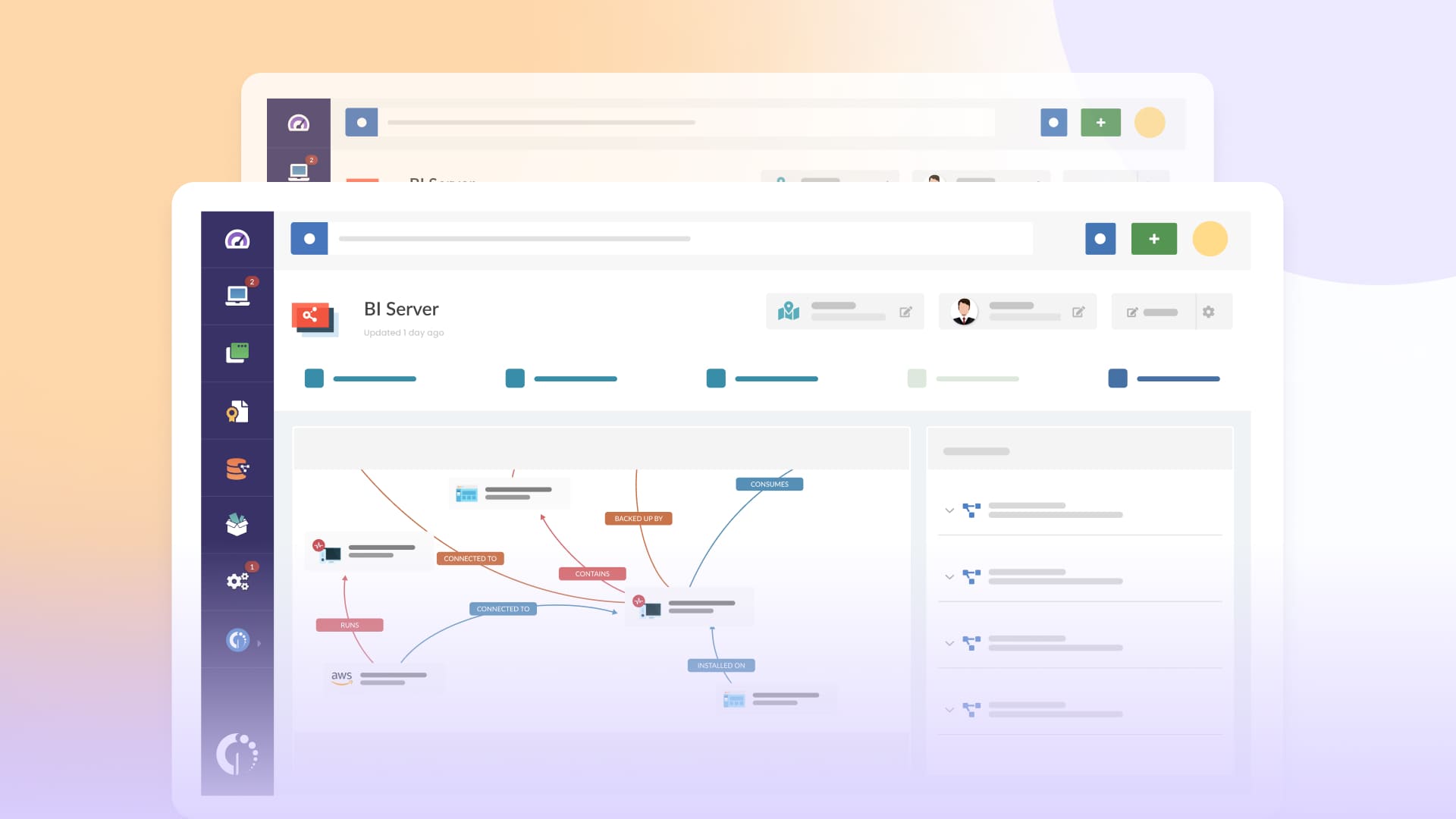

Texte alternatif : Capture d’écran du tableau de bord CMDB d’entreprise, cartographiant les serveurs et les dépendances d’applications pour l’automatisation ITSM

Pouvez-vous montrer des exemples d’utilisation d’une CMDB par les organisations ?

- Les entreprises prennent le contrôle de l’infrastructure, des changements et des impacts des incidents

- Les opérations cloud obtiennent des données instantanées et précises sur les actifs et les incidents

- Les équipes ITIL4 lient les données CMDB aux causes profondes et à la gestion des services

(OpenText, Nlyte, Red Hat, ServiceNow)

Tutoriel CMDB étape par étape : comment mettre en œuvre une base de données de gestion de configuration

Commencez votre parcours CMDB — et obtenez des résultats concrets en seulement 30 jours — en utilisant ce processus actionnable basé sur des modèles :

- Étape 1 : Planification

– Définir les objectifs du projet et les résultats souhaités.

– Identifier les parties prenantes des secteurs commercial, informatique et de la sécurité.

– Déterminer la portée : quels actifs et relations seront suivis (ServiceNow). Examinez les critères des fournisseurs ITSM pour l’alignement. - Étape 2 : Sélection de l’outil

– Comparer les solutions CMDB pour la compatibilité, l’intégration et l’automatisation (OpenText, ServiceNow). - Étape 3 : Collecte des données

– Utiliser la découverte automatisée des actifs.

– Réconcilier avec les inventaires existants pour la précision des données (OpenText, Red Hat). Besoin de détails ? Consultez le Guide de découverte Halo ITSM. - Étape 4 : Mise en œuvre

– Configurer les catégories et les attributs des actifs.

– Définir les relations entre les actifs.

– Intégrer aux processus ITSM : gestion des changements, des incidents et des problèmes (OpenText, ServiceNow). Voir Gestion des incidents avec HaloITSM. - Étape 5 : Gestion continue

– Planifier des audits réguliers, automatiser les mises à jour.

– Examiner les autorisations, maintenir l’engagement des parties prenantes, mettre à jour les documents de processus (ServiceNow). Explorez l’automatisation et l’IA pour une optimisation continue.

Texte alternatif : Liste de contrôle de mise en œuvre CMDB détaillant les étapes de planification, de sélection d’outils, d’importation de données, d’intégration et de maintenance

Comment configurer une CMDB ?

- Définissez clairement vos objectifs et choisissez la bonne équipe

- Choisissez une solution et assurez l’intégration/automatisation

- Automatisez la collecte de données sur les actifs et corrigez les inexactitudes

- Cartographiez les relations et connectez-vous à vos processus de gestion des services

- Des audits de routine, des mises à jour et des examens d’accès utilisateur la maintiennent fiable

(ServiceNow, OpenText, Red Hat)

Section FAQ

Quels types d’actifs sont suivis dans une CMDB ?

Matériel, applications, ressources cloud, bases de données, comptes utilisateurs et leurs relations (Wikipedia).

Une CMDB est-elle réservée aux grandes entreprises ?

Pas du tout — les petites et moyennes entreprises s’appuient sur les CMDB pour la visibilité, la conformité et l’efficacité de l’ITSM (OpenText).

À quelle fréquence une CMDB doit-elle être mise à jour ?

Idéalement, en temps réel via l’automatisation ; au minimum, des audits mensuels ou trimestriels selon les taux de changement (ServiceNow). Utilisez des outils de découverte automatisés pour la fiabilité.

Quels sont les risques de ne pas utiliser l’automatisation dans une CMDB ?

Les CMDB deviennent obsolètes et sujettes aux erreurs sans automatisation. Les mises à jour manuelles entraînent des données incomplètes et peu fiables (Red Hat).

Les actifs cloud peuvent-ils être gérés dans une CMDB ?

Oui — les CMDB modernes se connectent via API et des outils de découverte aux actifs cloud pour un inventaire unifié en temps réel (Red Hat).

Conclusion : l’avantage CMDB

Dans le monde informatique complexe d’aujourd’hui, une CMDB bien gérée est le moyen le plus rapide de réduire les risques, améliorer la visibilité et rationaliser la prestation informatique. L’automatisation et les meilleures pratiques transforment votre CMDB d’un enregistrement statique en un atout dynamique pour l’entreprise ; la feuille de route pratique ci-dessus signifie que vous pouvez progresser en seulement 30 jours.

« Commencez votre parcours CMDB maintenant et débloquez de nouveaux niveaux de contrôle, de conformité et de valeur opérationnelle pour votre organisation informatique. »

Pour plus d’aide, des conseils d’experts et des modèles CMDB pratiques personnalisés pour HaloITSM et d’autres plateformes, contactez SMC Consulting ou explorez des cas d’utilisation spécifiques dans les ressources fournies.